El gusano que se infiltra en plantas nucleares inquieta a los expertos

El ataque del virus Stunext a una central iraní pone de relieve la falta de seguridad en infraestructuras críticas y puede repetirse

ABC

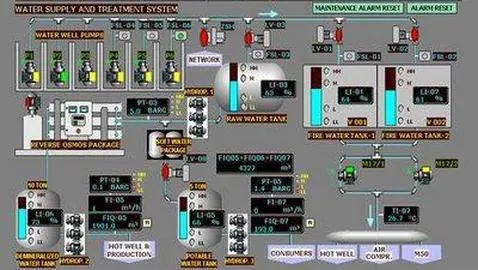

Un sofisticado gusano informático llamado Stuxnet ha conseguido introducirse en algunos de los sistemas de control más importantes del mundo. Su elevada complejidad, el momento en el que ha sido lanzado y varias pistas encerradas en su código llevaron a algunos expertos a calcular ... que el virus fue originalmente creado por la inteligencia de algún Estado para sabotear una planta nuclear iraní. De hecho, responsables de la nueva central de Bushehr confirmaron que Stuxnet había dañado los ordenadores del personal de las instalaciones, aunque no había conseguido filtrarse en el sistema que controla la central. Además, atribuían el sabotaje al intento de gobiernos occidentales o de Israel de r alentizar el programa nuclear iraní, que sospechan tiene como objetivo la fabricación de armas nucleares. Quizás no sea debido al ataque, pero la planta, que iba a comenzar a generar electricidad en diciembre o enero, retrasará su puesta en marcha dos o tres meses después del calendario previsto.

Pero el asunto no queda ahí, sino que Stuxnet se ha extendido a cientos de sistemas industriales de Irán y de otros países por todo el mundo. Aunque aún no ha producido daños severos, el virus ha puesto de manifiesto la debilidad de infraestructuras críticas como centrales nucleares u oleoductos, que pueden convertirse en el nuevo «pastel» de los hackers o grupos de saboteadores dispuestos a hacer daño o a llamar la atención mundial sobre sus intereses.

Aunque parezca mentira en equipos tan desarrollados como los de una central, Stunext empieza su viaje letal como muchos otros virus, utilizando una serie de vulnerabilidades de Windows para propagarse, y es más peligroso a través de puertos USB. Desde los equipos infectados, se dirige a otros que se utilizan de forma generalizada en plantas de energía, de procesamiento de aguas, fábricas, oleoductos, etc... Es el primer gusano que se dirige a sistemas especializados en control de operaciones industriales. Algo así no tiene precedentes.

«Da miedo»

La gran capacidad del gusano ha impresionado a los expertos en seguridad. Según explica Phyllis Schneck, vicepresidente de McAfee, a la revista Technology Review , «la habilidad de Stunext para dirigirse no sólo a un determinado tipo de sistema, sino de obtener de una forma tan quirúrgica y elaborada lo que quiere da miedo». Los especialistas creen que las infraestructuras críticas como las plantas nucleares deberán reforzar sus sistemas de seguridad para evitar casos semejantes, ya que la sola idea de caer en manos de hackers dispuestos a organizar una catástrofe resulta aterradora . De igual forma, creen que Microsoft debe reducir lo máximo posible sus grietas de seguridad, ya que, si ha sucedido una vez, puede volver a ocurrir.

Dale Peterson, CEO de Digital Bond, una consultoría especializada en seguridad industrial, asegura también en Tecnology Review que otros tratarán de repetir y mejorar en el ataque Stuxnet . «Antes, era sólo una teoría (...) Ahora tienen un verdadero ejemplo para señalar como una demostración técnica».

Esta funcionalidad es sólo para suscriptores

Suscribete

Esta funcionalidad es sólo para registrados

Iniciar sesiónEsta funcionalidad es sólo para suscriptores

Suscribete