«Simjacker»: un solo SMS puede hackearte el móvil y espiar tu ubicación

Una investigación descubre una grave vulnerabilidad en las tarjetas SIM de los teléfonos móviles

Esta funcionalidad es sólo para registrados

Iniciar sesiónEs, posiblemente, una de las próximas generaciones de amenazas a la seguridad informática. Un agujero que deja en bandeja una nueva técnica de espionaje. Lo han definido como «Simjacker». Un grupo de investigadores de la firma de seguridad Adaptive Mobile Security han descubierto un fallo ... en algunos modelos de tarjetas SIM que permite «hackear» un teléfono móvil a través del envío de un simple mensaje de texto o SIM, por el cual pueden descubrir información de la geolización del usuario infectado.

Es un fallo informático que ataca al navegador llamado S@T Browser (SIMalliance Toolbox Browser) presente en las tarjetas de numerosas compañías de telecomunicaciones. Según advierten los expertos, ya ha sido «empleado activamente» en los dos últimos años para geolocalizar a personas a través de sus terminales, lo que reabre un a vez más el debate acerca de la vigilancia frente a la segurida d. La vulnerabilidad se puede explotar en una amplia gama de dispositivos móviles , independientemente del hardware o software, apunta el informe. Entre los fabricantes de dispositivos se incluyen a marcas como Apple, ZTE, Motorola, Samsung, Google o Huawei .

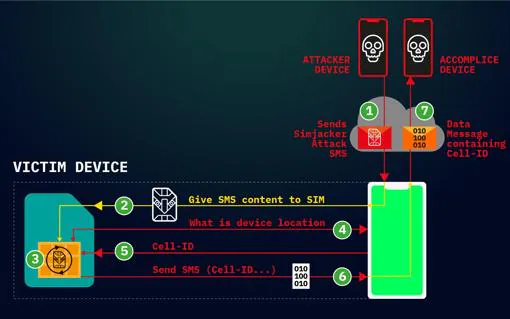

Para ello los atacantes se sirven de una interfaz destinada a ser utilizada únicamente por operadores de telefonía para que puedan comunicarse directamente con las tarjetas SIM dentro de los teléfonos de los abonados. Simjacker es capaz, entonces, de enviar comandos que rastrean la ubicación y obtienen el código de identificación IMEI de los móviles . Los investigadores aseguran también que pueden lograr que los terminales realicen llamadas, envíen mensajes de texto o realicen otras operaciones en remoto.

Es una vulnerabilidad crítica, en opinión de los expertos consultados por este diario, aunque la gravedad de la situación se ve mermada ante la complejidad de aprovecharse el fallo en determinadas tarjetas SIM. «Lo que hacen es enviar un primer SMS para que contiene un código que lo que permite es infectar la tarjeta SIM para que pueda recibir órdenes y contestar las peticiones de un atacante», explica Lorenzo Martínez , experto en seguridad informática de la empresa Securízame.

Ese primer mensaje de texto está concebido, según se recoge en la prueba de concepto publicada, para preparar el terreno. «Es una parte necesaria para inicializar una tarjeta SIM para que acepte mis comandos. Luego, a una tarjeta explotada le pueden enviar comandos para recopilar información como la ubicación del móvil», añade. En algunos casos -asegura- el usuario infectado puede llegar a ni a enterarse de que ha recibido un mensaje sospechoso. De momento, la solución para esta vulnerabilidad reside en los teleoperadores , que son las empresas encargadas de entregar estas tarjetas necesarias para establecer las comunicaciones móviles y cuyo diseño estándar no ha evolucionado en una década.

Esta funcionalidad es sólo para suscriptores

Suscribete

Esta funcionalidad es sólo para registrados

Iniciar sesiónEsta funcionalidad es sólo para suscriptores

Suscribete