LIBROS

Una historia de la criptografía para jugar a los secretos

En la guerra vale todo. La criptografía, el espionaje, el intercambio de información y otros trucos para «pillar» al enemigo

Esta funcionalidad es sólo para registrados

Iniciar sesión¿Lo ves? Pues ya no lo ves. El viejo truco infantil, lejos de ser una anécdota, representa una categoría. La humanidad ha dedicado una inimaginable cantidad de energía a esconder cosas de la vista de otros , por motivos diversos. Las guerras han ... sido una motivación fundamental, como indica el subtítulo de este libro entretenido y oportuno, «de la antigua Grecia a la guerra fría». Sin descuidar explicaciones, está centrado en el impacto de la criptografía en las guerras. El secreto, o a la carencia de él, vienen a sustituir en su narrativa una cierta épica, en la medida en que posee menos mérito, o carece de él, derrotar a un enemigo cuyos movimientos eran conocidos de antemano.

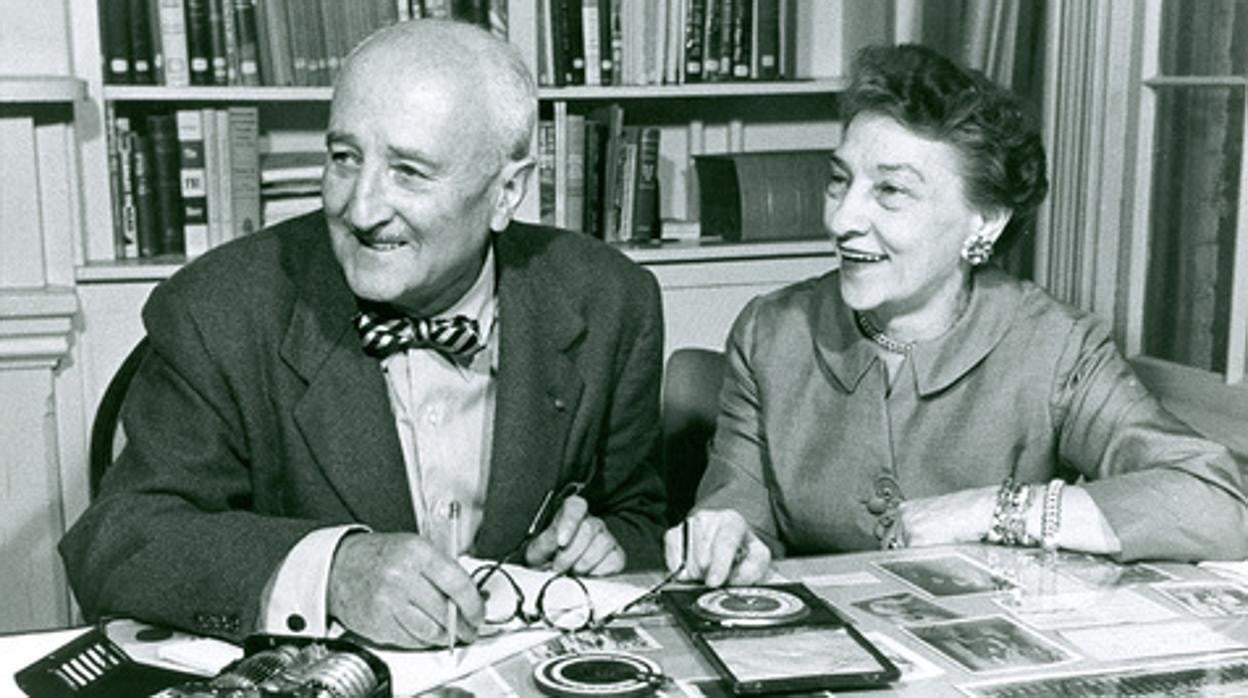

Esta carrera de los secretos, explica el autor, ha tenido dos protagonistas. Por un lado, criptógrafos, fabricantes de maquinarias de ocultación y disimulación . Por otro, criptoanalistas, dedicados a romper sus códigos y trucos , entre ellos de manera abrumadora matemáticos, ingenieros, lingüistas y «mentes privilegiadas». El término «criptoanalista» fue inventado por William Friedman en 1923. Una deliciosa palabra castellana del siglo XVI, «perlustrador», aludía al mismo oficio. Se aplicaba a quien «es espectador, observa y pondera», un mirón profesional. El libro está dividido en cuatro partes. La inicial, dedicada a «los primeros 3.500 años», alude a intrigas, engaños y desencuentros, desde Roma hasta el siglo XVI. No es de extrañar que el primer aparato criptográfico de uso militar de la historia occidental fuera espartano, la escítala, una especie de palo que complicaba la lectura de mensajes escritos.

Las páginas dedicadas al imperio español y el reinado de Felipe II , pionero en materia del espionaje y comunicación de Estado, resultan fascinantes y muestran el desarrollo de una seguridad de exhibición o externa basada en el uso de cajones precintados de múltiples llaves , y otra interna, mediante cifrado de mensajes . En caso necesario, capitanes de flotas de Indias debían arrojar la correspondencia por la borda, bien lastrada para que se fuera al fondo del mar. Mayor seguridad, imposible.

Pionero

La segunda parte se ocupa de los pioneros y la sistematización del secreto, hasta el siglo XIX, una etapa que todavía podríamos considerar artesanal y preindustrial. Fueron los Sforza, señores de Milán , quienes tenían a su servicio al autor del «Tratado de descifrado», de 1474. De nombre Cicco Simonetta , sus doce principios fueron, nunca mejor dicho, un comienzo: «Si las palabras en un texto cifrado tienen cinco o menos finales diferentes, el texto en claro es probablemente un texto en italiano, y si no es italiano será latín». A comienzos del siglo XIX, el siniestro Napoleón disponía de un cabinet noir dedicado a saberlo todo de todos . Las dos últimas partes, dedicadas a las comunicaciones, las guerras mundiales y la computación, rememoran hechos mejor conocidos, de los códigos de trinchera a la máquina «Enigma» alemana . O la lucha entre espías de la guerra fría, soviéticos, estadounidenses y de otras nacionalidades, por malinformarse más y mejor. Háganme caso. No se fíen de nadie.

Límite de sesiones alcanzadas

- El acceso al contenido Premium está abierto por cortesía del establecimiento donde te encuentras, pero ahora mismo hay demasiados usuarios conectados a la vez. Por favor, inténtalo pasados unos minutos.

Has superado el límite de sesiones

- Sólo puedes tener tres sesiones iniciadas a la vez. Hemos cerrado la sesión más antigua para que sigas navegando sin límites en el resto.

Esta funcionalidad es sólo para suscriptores

Suscribete

Esta funcionalidad es sólo para registrados

Iniciar sesiónEsta funcionalidad es sólo para suscriptores

Suscribete